باج افزار چیست؟

باج افزار نوعی بدافزار (نرم افزار مخرب) است که ممکن است به چند روش مختلف خود را نشان دهد و بر سیستمهای افراد و همچنین شبکههای مشاغل، بیمارستانها، فرودگاهها و سازمانهای دولتی تأثیر بگذارد.

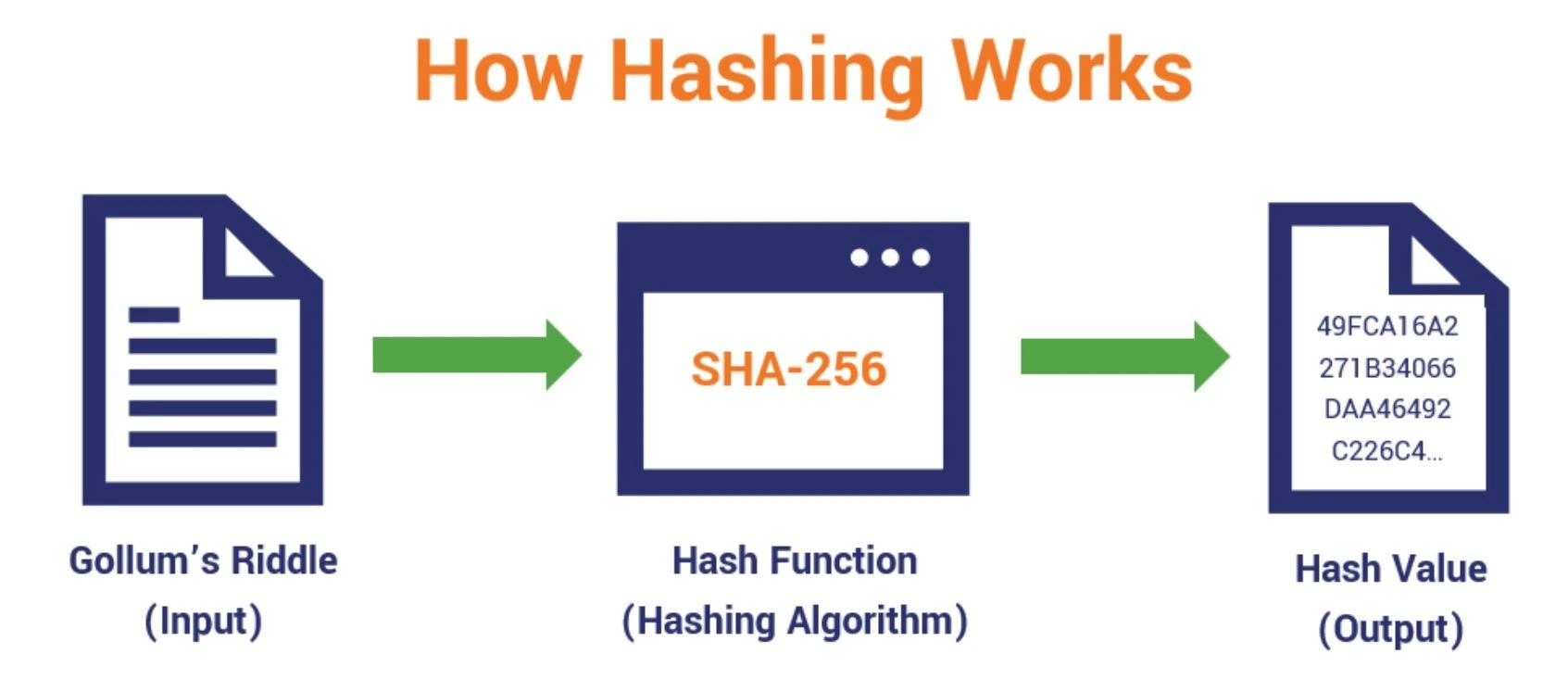

باج افزار به طور مداوم در حال بهبود است و از زمان وقوع اولین ثبت آن، در سال 1989، روز به روز پیچیدهتر میشود. در حالی که قالبهای ساده، به طور معمول، باج افزار رمزگذاری شده نیستند، انواع جدید برای رمزگذاری پروندهها از روشهای رمزنگاری استفاده میکنند، و آنها را غیر قابل دسترسی میکند. باج افزار رمزگذاری همچنین ممکن است در دیسکهای سخت به عنوان روشی برای قفل کردن کامل سیستم عامل رایانه و جلوگیری از دسترسی قربانی به آن استفاده شود. هدف نهایی متقاعد کردن قربانیان برای پرداخت باج برای رمزگشایی است (که معمولاً در مورد ارزهای دیجیتالی که ردیابی آنها دشوار است، مانند بیت کوین یا سایر ارزهای رمزپایه، درخواست می شود). با این حال، هیچ تضمینی وجود ندارد که بعد از پرداخت مبلغ درخواستی خواسته قربانیان انجام شود.

محبوبیت باج افزار در دهه گذشته (به ویژه در سال 2017) به طور قابل توجهی افزایش یافته است و در حال حاضر حمله سایبری با انگیزه مالی، برجستهترین تهدید بدافزار در جهان است (همانطور که توسط Europol گزارش شده است)(IOCTA 2018).

چگونه قربانیان ایجاد میشوند؟

فیشینگ: یک فرم مکرر مهندسی اجتماعی است. در زمینه باج افزار، ایمیلهای فیشینگ یکی از رایجترین اشکال توزیع بدافزار است. قربانیان معمولاً از طریق پیوستهای ایمیل یا پیوندها آلوده میشوند که از نظر قانونی مشکوک هستند. در یک شبکه از رایانهها، تنها یک قربانی میتواند برای به خطر انداختن یک سازمان کامل کافی باشد.

Exploit Kits: بسته ای ساخته شده از ابزارهای مخرب مختلف و کد سواستفاده از پیش نوشته شده. این کیتها برای سواستفاده از مشکلات و آسیب پذیریهای برنامه های نرم افزاری و سیستم عاملها به عنوان روشی برای انتشار بدافزار (سیستمهای ناامن که نرم افزارهای قدیمی رایج ترین اهداف هستند) طراحی شده اند.

تبلیغ باجافزارها: مهاجمان از شبکههای تبلیغاتی برای انتشار باج افزار استفاده میکنند.

چگونه خود را در برابر حملات باج افزار محافظت کنیم؟

از منابع خارجی برای پشتیبان گیری منظم از پروندههای خود استفاده کنید، بنابراین پس از رفع آلودگی احتمالی قادر به بازیابی آنها هستید.

در مورد پیوستهای ایمیل و پیوندها محتاط باشید. از کلیک کردن روی تبلیغات و وبسایتهای با منبع ناشناخته خودداری کنید.

یک آنتی ویروس قابل اعتماد نصب کنید و برنامه های نرم افزاری و سیستم عامل خود را به روز نگه دارید.

گزینه “نمایش پرونده های داخلی” را در تنظیمات ویندوز فعال کنید تا بتوانید به راحتی پسوندهای پروندههای خود را بررسی کنید. از باز کردن فایلهایی با پسوندهایی مانند .exe .vbs و .scr خودداری کنید.

از بازدید از وب سایتهایی که توسط پروتکل HTTPS ایمن نیستند (مانند URL هایی که با “https: //” شروع میشوند) خودداری کنید. به یاد داشته باشید که بسیاری از وبسایتهای مخرب پروتکل HTTPS را برای ایجاد سردرگمی در آسیب دیدگان اجرا میکنند و پروتکل به تنهایی قانونی بودن یا ایمن بودن وبسایت را تضمین نمی کند.

از وب سایت NoMoreRansom.org که توسط شرکتهای اجرای قانون و امنیت IT ایجاد شده و در زمینه ایجاد اختلال در باج افزار فعالیت میکنند، دیدن کنید. این وب سایت ابزارهای رمزگشایی رایگان برای کاربران آلوده و همچنین مشاورههایی برای پیشگیری ارائه میدهد.

نمونههای باج افزارها

GrandCrab (2018)

این باج افزار که برای اولین بار در ژانویه 2018 مشاهده شد، در کمتر از یک ماه بیش از 50،000 قربانی گرفت، پیش از اینکه توسط مقامات رومانی همراه با Bitdefender و Europol مختل شود (یک بسته رایگان بازیابی اطلاعات در دسترس قرار میدهد). GrandCrab از طریق ایمیلهای آلوده و فیشینگ پخش شد و اولین باج افزار شناخته شدهای بود که خواستار پرداخت باج با ارز رمزنگاری شده DASH شد. باج اولیه از 300 تا 1500 دلار آمریکا متغیر بود.

WannaCry (2017)

یک حمله سایبری در سراسر جهان که طی 4 روز بیش از 300000 کامپیوتر را آلوده کرد. WannaCry از طریق سواستفاده ای موسوم به EternalBlue سیستم عاملهای مایکروسافت ویندوز را هدف قرار داد (رایانههای تحت تأثیر بیشتر ویندوز 7 را اجرا میکردند). این حمله به دلیل وصلههای اضطراری منتشر شده توسط مایکروسافت متوقف شد. کارشناسان امنیتی آمریکا مدعی شدند کره شمالی مسئول این حمله است، اگرچه هیچ مدرکی ارائه نشده است.

Bad Rabbit (2017)

باج افزاری که به عنوان یک به روزرسانی جعلی Adobe Flash منتشر شده و از وب سایتهای پرخطر دانلود شده است. بیشتر رایانههای آلوده در روسیه قرار داشتند و آلودگی به نصب دستی یک پرونده .exe بستگی داشت. قیمت رمزگشایی در آن زمان تقریبا 280 دلار آمریکا بود (0.05 BTC).

Locky (2016)

معمولاً از طریق ایمیل به عنوان فاکتور توزیع میشود که نیاز به پرداخت دارد و حاوی پیوستهای آلوده است. در سال 2016، مرکز پزشکی هالیوود پریستین توسط لاکی آلوده شد و برای بازگرداندن دسترسی به سیستمهای رایانهای بیمارستان، باجی برابر با 40 BTC (در آن زمان 17000 دلار آمریکا) پرداخت کرد.